Cyberbezpieczeństwo w IV kwartale 2017

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 22 luty 2018

W 2017 roku byliśmy świadkami wielu incydentów naruszenia bezpieczeństwa i wycieku danych. Świat obiegły informacje o kradzieży danych z Equifax, Verizon czy Kmart. Infrastruktura wielu firm została sparaliżowana przez ataki Petya, WannaCry, BadRabbit. Do przeprowadzania zmasowanych cyberataków hakerzy wykorzystywali również cieszące się coraz większą popularnością urządzenia IoT (Internet of Things).

2017 rok to przede wszystkim ataki typu ransomware, malware, phishing, ataki na warstwę sieciową, ataki DDoS oraz botnety. Najczęstszym celem cyberataków były firmy z sektora energetycznego, służby zdrowia, sprzedaży detalicznej oraz produkcji. Zagrożony był również sektor finansowy i instytucje państwowe.

Liczba ataków a kraje pochodzenia

Tylko w IV kwartale 2017 roku Grey Wizard zarejestrowało 167 324 652 incydentów. Dziennie, liczba incydentów wynosiła średnio 1 394 372. Najwięcej, bo aż 22,04% wszystkich incydentów bezpieczeństwa i ataków, które były skierowane na strony chronione przez Grey Wizard Shield pochodziła z Francji. Na drugim miejscu wśród krajów źródłowych cyberataków znalazła się Wielka Brytania - 20,08%. Kraje, z których zarejestrowano wzmożony ruch to również Niemcy 18,73%, Stany Zjednoczone 9,07% oraz Polska 7,81%. Pozostałe kraje z dość wysokim wskaźnikiem incydentów i zaangażowania cyberprzestępców to Holandia 5,12% i Kanada 2,35%. Ze Słowenii zodnotowano 1,60%, z Rumunii 1,53%, a z Mołdawii 1,35%. Ataki z innych krajów wyniosły 10,32%. Należą do nich kraje z aktywnością incydentów i ataków poniżej 1%. Były to m.in. Ukraina 0,95% i Węgry 0,73%.

Czas trwania ataków

Czas trwania cyberataków ma ogromny wpływ na przedsiębiorstwo. Im dłuższy atak tym większe szkody finansowe i wizerunkowe ponosi atakowana firma. Najczęściej celem cyberataków jest ograniczenie dostępności serwisu internetowego, kradzież wrażliwych danych i treści strony oraz pieniędzy. Najwięcej, bo aż 52,83% wg danych zebranych przez Grey Wizard stanowiły ataki brute force trwające mniej niż 30 minut. Zaraz po nich odnotowano ataki, które trwały od 1-3 godzin i stanowiły one 28,77% wszystkich incydentów. 18,40% stanowiły ataki od 30-60 minut oraz od 3-6 godzin (18,87%). Natomiast tylko 1,42% to ataki trwające od 12-24 godzin oraz powyżej 24 godzin. Z danych tych wynika, że ataki poniżej 30 minut “cieszą się” na czarnym rynku największą popularnością.

Internet przyzwyczaił nas do wygody. Naturalne jest dla nas robienie zakupów online, blogowanie, korzystanie z usług bankowych, robienie rezerwacji hotelowych czy korzystanie z e-usług instytucji państwowych. Wzrost ich popularności sprawił, że jednocześnie wzrosła liczba atakowanych stron i aplikacji internetowych. Najpopularniejszym typem ataku aplikacyjnego w IV kwartale 2017 wg danych zebranych przez Grey Wizard był SQL Injection. Liczba incydentów stanowiła 40,53% wszystkich ataków. SQL Injection (SQLi) to metoda cyberataku polegająca na wstrzykiwaniu dodatkowych procedur do zapytania SQL, które, wygenerowane przez aplikacje, przekazywane są do bazy danych i tam wykonywane.

Na drugim miejscu wśród najpopularniejszych typów incydentu znalazł się Illegal Resource Access, czyli nielegalny dostęp do zasobów - 31,89%. Są to wszystkie nielegalne działania mające na celu uzyskanie dostępu do stron prywatnych lub zastrzeżonych oraz próby wyświetlenia bądź kradzieży plików systemowych. 24,02% incydentów to Security Vulnerability Scanners, czyli ataki skierowane na skanery podatności aplikacji internetowych na zagrożenia. Najmniej incydentów odnotowano z wykorzystaniem typu ataku Cross Site Scripting (XSS) - 1,31%. Atak XSS (Cross-site scripting) jest wykonywany po stronie przeglądarki. Jest to atak na klienta podatnej aplikacji WWW. Zagraża on samej aplikacji i danym znajdującym się po jej stronie.

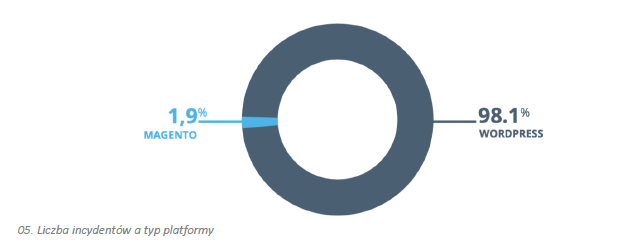

W IV kw. 2017 r. system Web Application Firewall Grey Wizard odnotował aż 266 222 incydentów powiązanych z wadami systemów do zarządzania treścią. Z chronionych przez nas platform, największa uwaga hakerów była skierowana na platformę WordPress. Zarejestrowaliśmy aż 261 112 incydentów naruszających bezpieczeństwo przechowywanych danych, co stanowi 98,1% - mówi Radosław Wesołowski z Grey Wizard. - Liczba ataków na system CMS WordPress wynika z jego dużej popularności - jest na niej zbudowanych ponad 24% stron na świecie. Najczęstszym powodem zaniedbań bezpieczeństwa jest częsty brak aktualizacji oraz duża podatność na ataki wszelkich dodatków do tego systemu – tłumaczy ekspert Grey Wizard. 1,91% incydentów odnotowano na platformę Magento - jedną z najbardziej rozbudowanych platform do obsługi dużych sklepów internetowych. Obsługuje blisko 10% wszystkich sklepów internetowych.

Liczba ataków a kraje pochodzenia

Tylko w IV kwartale 2017 roku Grey Wizard zarejestrowało 167 324 652 incydentów. Dziennie, liczba incydentów wynosiła średnio 1 394 372. Najwięcej, bo aż 22,04% wszystkich incydentów bezpieczeństwa i ataków, które były skierowane na strony chronione przez Grey Wizard Shield pochodziła z Francji. Na drugim miejscu wśród krajów źródłowych cyberataków znalazła się Wielka Brytania - 20,08%. Kraje, z których zarejestrowano wzmożony ruch to również Niemcy 18,73%, Stany Zjednoczone 9,07% oraz Polska 7,81%. Pozostałe kraje z dość wysokim wskaźnikiem incydentów i zaangażowania cyberprzestępców to Holandia 5,12% i Kanada 2,35%. Ze Słowenii zodnotowano 1,60%, z Rumunii 1,53%, a z Mołdawii 1,35%. Ataki z innych krajów wyniosły 10,32%. Należą do nich kraje z aktywnością incydentów i ataków poniżej 1%. Były to m.in. Ukraina 0,95% i Węgry 0,73%.

Czas trwania ataków

Czas trwania cyberataków ma ogromny wpływ na przedsiębiorstwo. Im dłuższy atak tym większe szkody finansowe i wizerunkowe ponosi atakowana firma. Najczęściej celem cyberataków jest ograniczenie dostępności serwisu internetowego, kradzież wrażliwych danych i treści strony oraz pieniędzy. Najwięcej, bo aż 52,83% wg danych zebranych przez Grey Wizard stanowiły ataki brute force trwające mniej niż 30 minut. Zaraz po nich odnotowano ataki, które trwały od 1-3 godzin i stanowiły one 28,77% wszystkich incydentów. 18,40% stanowiły ataki od 30-60 minut oraz od 3-6 godzin (18,87%). Natomiast tylko 1,42% to ataki trwające od 12-24 godzin oraz powyżej 24 godzin. Z danych tych wynika, że ataki poniżej 30 minut “cieszą się” na czarnym rynku największą popularnością.

Wynika to z niskich kosztów takich ataków, to zaledwie kilka do kilkunastu dolarów – mówi Radosław Wesołowski, CEO Grey Wizard. Cyberprzestępcy wykorzystują krótkie, ale intensywne ataki, by zakłócić działanie usług internetowych, jednocześnie mają świadomość, że nawet chwilowy brak dostępu do serwisu jest w stanie wygenerować wielkie straty – dodaje ekspert z Grey Wizard.Rodzaje ataków

Internet przyzwyczaił nas do wygody. Naturalne jest dla nas robienie zakupów online, blogowanie, korzystanie z usług bankowych, robienie rezerwacji hotelowych czy korzystanie z e-usług instytucji państwowych. Wzrost ich popularności sprawił, że jednocześnie wzrosła liczba atakowanych stron i aplikacji internetowych. Najpopularniejszym typem ataku aplikacyjnego w IV kwartale 2017 wg danych zebranych przez Grey Wizard był SQL Injection. Liczba incydentów stanowiła 40,53% wszystkich ataków. SQL Injection (SQLi) to metoda cyberataku polegająca na wstrzykiwaniu dodatkowych procedur do zapytania SQL, które, wygenerowane przez aplikacje, przekazywane są do bazy danych i tam wykonywane.

Na drugim miejscu wśród najpopularniejszych typów incydentu znalazł się Illegal Resource Access, czyli nielegalny dostęp do zasobów - 31,89%. Są to wszystkie nielegalne działania mające na celu uzyskanie dostępu do stron prywatnych lub zastrzeżonych oraz próby wyświetlenia bądź kradzieży plików systemowych. 24,02% incydentów to Security Vulnerability Scanners, czyli ataki skierowane na skanery podatności aplikacji internetowych na zagrożenia. Najmniej incydentów odnotowano z wykorzystaniem typu ataku Cross Site Scripting (XSS) - 1,31%. Atak XSS (Cross-site scripting) jest wykonywany po stronie przeglądarki. Jest to atak na klienta podatnej aplikacji WWW. Zagraża on samej aplikacji i danym znajdującym się po jej stronie.

Hakerzy coraz częściej wykorzystują luki w zabezpieczeniach warstwy aplikacyjnej - mówi Radosław Wesołowski CEO Grey Wizard. - Po pierwsze dlatego, że przechowuje dane użytkowników, takie jak dane osobowe, numery kart kredytowych czy loginy i hasła. Po drugie warstwa aplikacyjna obsługuje protokoły m.in. HTTP, SQL, DNS, SNMP, FTP i inne. Brak właściwych zabezpieczeń tych protokołów daje hakerom możliwość skorzystania z wielu potencjalnych metod ataków. Po trzecie, ataki skierowane na warstwę aplikacyjną są skomplikowane i często trudne do wykrycia. Dlatego, aby skutecznie chronić przed tego typu atakami należy używać równie skomplikowanych i inteligentnych mechanizmów obrony – tłumaczy Radosław Wesołowski. - Najlepszym rozwiązaniem jest posiadanie ochrony Web Application Firewall, która m.in. zapewnia całodobową automatyczną ochronę przed atakami aplikacyjnymi, posiada niski współczynnik fałszywych alarmów i ma możliwość definiowania wyjątków – dodaje.Bezpieczeństwo systemów CMS

W IV kw. 2017 r. system Web Application Firewall Grey Wizard odnotował aż 266 222 incydentów powiązanych z wadami systemów do zarządzania treścią. Z chronionych przez nas platform, największa uwaga hakerów była skierowana na platformę WordPress. Zarejestrowaliśmy aż 261 112 incydentów naruszających bezpieczeństwo przechowywanych danych, co stanowi 98,1% - mówi Radosław Wesołowski z Grey Wizard. - Liczba ataków na system CMS WordPress wynika z jego dużej popularności - jest na niej zbudowanych ponad 24% stron na świecie. Najczęstszym powodem zaniedbań bezpieczeństwa jest częsty brak aktualizacji oraz duża podatność na ataki wszelkich dodatków do tego systemu – tłumaczy ekspert Grey Wizard. 1,91% incydentów odnotowano na platformę Magento - jedną z najbardziej rozbudowanych platform do obsługi dużych sklepów internetowych. Obsługuje blisko 10% wszystkich sklepów internetowych.

Podsumowanie i prognozy na 2018 r.

Rok 2017 zapamiętamy jako rok wielu zmasowanych ataków hakerskich takich jak Petya, WannaCry czy Bad Rabbit. To także rok, w którym doszło do wielu naruszeń danych, w szczególności w przypadku Equifax, Verizon i Kmart. W Polsce głośnym wydarzeniem był incydent naruszenia bezpieczeństwa w bankach oraz w Komisji Nadzoru Finansowego.

Rok 2017 pokazał, że przed przedsiębiorstwami i instytucjami publicznymi stoi ogromne wyzwanie związane z zapewnieniem bezpieczeństwa firmom i danym wrażliwym. Nowe techniki i metody działania cyberprzestępców sprawiają, że ochrona biznesu staje się coraz trudniejsza, a ryzyko cyberataku cały czas wzrasta. W 2018 roku cyberbezpieczeństwo będzie musiało w jeszcze większym stopniu rozwijać i wykorzystywać technologię opartą na sztucznej inteligencji.

Także i prognozy w kwestii kosztów cyberataków nie są optymistyczne. Specjaliści prognozują, że w 2018 roku koszty cyberataków mogą wynieść nawet 180 miliardów dolarów. Ten 36-krotny wzrost kwoty jest wyraźnym sygnałem dla firm, by wdrożyć procedury bezpieczeństwa oraz zadbać o dodatkowe zabezpieczenie stron internetowych przed cyberprzestępcami.

Źródło: Grey Wizard Shield

Rok 2017 zapamiętamy jako rok wielu zmasowanych ataków hakerskich takich jak Petya, WannaCry czy Bad Rabbit. To także rok, w którym doszło do wielu naruszeń danych, w szczególności w przypadku Equifax, Verizon i Kmart. W Polsce głośnym wydarzeniem był incydent naruszenia bezpieczeństwa w bankach oraz w Komisji Nadzoru Finansowego.

Rok 2017 pokazał, że przed przedsiębiorstwami i instytucjami publicznymi stoi ogromne wyzwanie związane z zapewnieniem bezpieczeństwa firmom i danym wrażliwym. Nowe techniki i metody działania cyberprzestępców sprawiają, że ochrona biznesu staje się coraz trudniejsza, a ryzyko cyberataku cały czas wzrasta. W 2018 roku cyberbezpieczeństwo będzie musiało w jeszcze większym stopniu rozwijać i wykorzystywać technologię opartą na sztucznej inteligencji.

W dzisiejszej cyberrzeczywistości trudno sobie wyobrazić skuteczniejszą broń niż inteligentna technologia oparta na maszynowym uczeniu. Tylko z pomocą sztucznej inteligencji jesteśmy w stanie skutecznie zabezpieczyć się przed cyberatakami, tzw. atakami przyszłości – podsumowuje Radosław Wesołowski, CEO Grey Wizard.W ciągu najbliższych kilku lat, specjaliści do spraw cyberbezpieczeństwa nadal będą należeli do grupy najbardziej poszukiwanych ekspertów w branży IT. Do 2020 roku aż 15% stanowisk związanych z cyberbezpieczeństwem nadal pozostanie nieobsadzonych.

Także i prognozy w kwestii kosztów cyberataków nie są optymistyczne. Specjaliści prognozują, że w 2018 roku koszty cyberataków mogą wynieść nawet 180 miliardów dolarów. Ten 36-krotny wzrost kwoty jest wyraźnym sygnałem dla firm, by wdrożyć procedury bezpieczeństwa oraz zadbać o dodatkowe zabezpieczenie stron internetowych przed cyberprzestępcami.

Źródło: Grey Wizard Shield

Najnowsze wiadomości

Europejski przemysł cyfryzuje się zbyt wolno – ERP, chmura i AI stają się koniecznością

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Smart Factory w skali globalnej: jak MOWI porządkuje produkcję dzięki danym w czasie rzeczywistym

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Hakerzy nie kradną już tylko haseł. Oni kradną Twój czas i przyszłość. Jak chronić ERP przed paraliżem?

Hakerzy coraz rzadziej koncentrują się wyłącznie na kradzieży haseł. Ich prawdziwym celem jest dziś sparaliżowanie kluczowych systemów biznesowych, przejęcie kontroli nad danymi i wymuszenie kosztownych decyzji pod presją czasu. System ERP, jako centralny punkt zarządzania finansami, produkcją i logistyką, stał się dla cyberprzestępców najbardziej atrakcyjnym celem. Ten artykuł pokazuje, dlaczego tradycyjne zabezpieczenia przestają wystarczać i jak realnie chronić ERP przed atakami, które mogą zatrzymać firmę z dnia na dzień.

PSI automatyzuje logistykę Rossmanna: Wdrożenie WMS i MFC w Czechach

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.Najnowsze artykuły

Magazyn bez błędów? Sprawdź, jak system WMS zmienia codzienność logistyki

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Jak maksymalizować zyski z MTO i MTS dzięki BPSC ERP?

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Warsztaty analityczne i sesja discovery. Jak wygląda pierwszy etap współpracy z partnerem wdrożeniowym ERP

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Strategia migracji danych do nowego systemu ERP. Metody, ryzyka i najlepsze praktyki

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Strategiczna przewaga czy kosztowny mit? Kto wygrywa dzięki chmurze?

Chmura miała być odpowiedzią na wyzwania sektora finansowego: przestarzałą infrastrukturę, rozproszone dane, rosnące oczekiwania klientów i klientek. Dziś korzysta z niej już 91% instytucji, a mimo to tylko nieliczne mówią o realnych efektach. Zaledwie 12% firm maksymalizuje potencjał chmury – tworzy skalowalne platformy, wdraża GenAI, monetyzuje dane. Reszta? Często grzęźnie w kosztach, integracjach i braku kompetencji. Różnica nie tkwi w technologii, ale w strategii – i to ona może zadecydować o miejscu w sektorze, który właśnie wchodzi w kolejną fazę transformacji.

Przeczytaj Również

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

Niemal co trzeci dyrektor IT przecenia poziom cyberodporności swojej firmy

Trzy na cztery firmy na świecie (74%) opierają strategię cyberochrony na działaniach reaktywnych i… / Czytaj więcej

Cyberprzestępcy wykorzystują popularność narzędzi AI do ataków ransomware

Sztuczna inteligencja to dziś jedno z najgorętszych haseł w świecie technologii — i właśnie tę popu… / Czytaj więcej

Czy sektor finansowy naprawdę jest gotowy na AI?

Choć rozwiązania AI są coraz szerzej stosowane przez instytucje finansowe, tylko 15% z nich posiada… / Czytaj więcej

Bring your own device – czy warto ryzykować?

Jeszcze kilka lat temu strategia Bring Your Own Device polegająca na tym, że pracownik wykonuje swo… / Czytaj więcej

Cyberzagrożenia w chmurze wymykają się spod kontroli

W ostatnich 12 miesiącach aż 65% firm padło ofiarą incydentu bezpieczeństwa związanego z chmurą, a… / Czytaj więcej

Nowe rozwiązania Snowflake pomagają firmom lepiej wykorzystywać dane i AI

Firma Snowflake ogłosiła podczas dorocznej konferencji Snowflake Summit 2025 szereg nowych funkcji… / Czytaj więcej