Korzystasz z mobilnych aplikacji do handlu? Sprawdź, czy jesteś bezpieczny.

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 08 listopad 2017

Korzystasz z mobilnych aplikacji do handlu? Sprawdź, czy jesteś bezpieczny.

Handel za pomocą aplikacji mobilnych staje się coraz bardziej popularny. Liczba dostępnych programów rośnie, ale czy zapewniają one bezpieczeństwo? Firma specjalizująca się w badaniu zabezpieczeń, IOActive postanowiła niedawno zbadać dwadzieścia jeden tego typu aplikacji maklerskich, które używane są do obrotu akcjami i handlu. Wyniki były bardzo niepokojące. Dlaczego?

Handel za pomocą aplikacji mobilnych staje się coraz bardziej popularny. Liczba dostępnych programów rośnie, ale czy zapewniają one bezpieczeństwo? Firma specjalizująca się w badaniu zabezpieczeń, IOActive postanowiła niedawno zbadać dwadzieścia jeden tego typu aplikacji maklerskich, które używane są do obrotu akcjami i handlu. Wyniki były bardzo niepokojące. Dlaczego?Dwadzieścia jeden aplikacji, czternaście testów. Wnioski? Nie jest dobrze

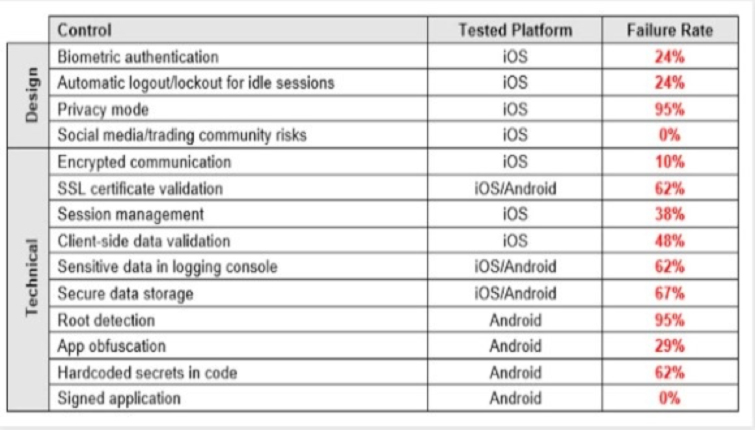

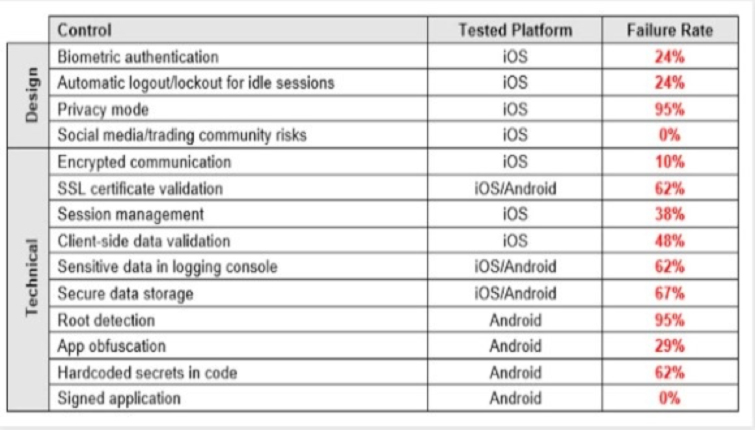

Niedawno opublikowana przez Alejandro Hernandez (@nitr0usmx) analiza ukazuje listę czternastu testów bezpieczeństwa. Przedstawiamy ją poniżej.

Hasło, które bardzo łatwo przejąć

Przyjrzyjmy się uwierzytelnianiu. Pierwszym jest ujawnienie hasła. Zgodnie z badaniami Alejandro Hernándeza możemy wydobyć hasła z czterech aplikacji, ponieważ jest ono wysyłane w formie „cleartext”.

Jeśli chodzi o awarie uwierzytelniania w tego typu aplikacjach, dwie z nich prowadziły uwierzytelnianie za pośrednictwem niezaszyfrowanego protokołu http. Co gorsze, jedna aplikacja po zmianie hasła ujawniła je w konsoli logowania. To oczywiście niedopuszczalne.

Wyciek danych na porządku dziennym

Oprócz nieprawidłowości przy uwierzytelnianiu, aplikacje do handlu mobilnego przepuszczają więcej informacji niż powinny. W rzeczywistości, według Hernandeza aż 62 % z nich wysyłało poufne dane do logów, a 67 % nie zapisało ich w bazie danych. Do wyodrębnienia tych danych potrzebny jest fizyczny dostęp do urządzenia.

Dwie badane aplikacje używały niezaszyfrowanych kanałów http w celu przesyłania i odbierania danych. Trzynaście z dziewiętnastu aplikacji, które korzystały z protokołu HTTPS nie sprawdzały autentyczności punktu końcowego poprzez weryfikację certyfikatu SSL. To sprawia, że ataki typu man-in-the-middle są wykonywane zarówno do szpiegowania jak i zmiany danych.

To jest poważny i całkowicie niedopuszczalny sposób zarządzania danymi handlowymi.

Niedawno opublikowana przez Alejandro Hernandez (@nitr0usmx) analiza ukazuje listę czternastu testów bezpieczeństwa. Przedstawiamy ją poniżej.

Hasło, które bardzo łatwo przejąć

Przyjrzyjmy się uwierzytelnianiu. Pierwszym jest ujawnienie hasła. Zgodnie z badaniami Alejandro Hernándeza możemy wydobyć hasła z czterech aplikacji, ponieważ jest ono wysyłane w formie „cleartext”.

Jeśli chodzi o awarie uwierzytelniania w tego typu aplikacjach, dwie z nich prowadziły uwierzytelnianie za pośrednictwem niezaszyfrowanego protokołu http. Co gorsze, jedna aplikacja po zmianie hasła ujawniła je w konsoli logowania. To oczywiście niedopuszczalne.

Wyciek danych na porządku dziennym

Oprócz nieprawidłowości przy uwierzytelnianiu, aplikacje do handlu mobilnego przepuszczają więcej informacji niż powinny. W rzeczywistości, według Hernandeza aż 62 % z nich wysyłało poufne dane do logów, a 67 % nie zapisało ich w bazie danych. Do wyodrębnienia tych danych potrzebny jest fizyczny dostęp do urządzenia.

Te ważne dane obejmują takie informacje jak dane osobowe, salda ogólne, saldo środków pieniężnych, saldo marży, wartość netto, płynność netto, ostatnio notowane kursy, obserwacje zamówień kupna / sprzedaży, alerty, akcje, depozyty. Ponadto nie powinno narażać tak ważnych danych jak nazwa użytkownika, hasło, identyfikator sesji, adresy URL, tokeny - napisał Hernández.Sporo nierozwiązanych problemów w kwestii bezpieczeństwa

Dwie badane aplikacje używały niezaszyfrowanych kanałów http w celu przesyłania i odbierania danych. Trzynaście z dziewiętnastu aplikacji, które korzystały z protokołu HTTPS nie sprawdzały autentyczności punktu końcowego poprzez weryfikację certyfikatu SSL. To sprawia, że ataki typu man-in-the-middle są wykonywane zarówno do szpiegowania jak i zmiany danych.

To jest poważny i całkowicie niedopuszczalny sposób zarządzania danymi handlowymi.

Złośliwa osoba może przechwytywać i zmieniać wartości takie jak cena lub żądanie cen dokumentów, a także sprawić, że użytkownik kupuje lub sprzedaje papiery wartościowe w oparciu o informacje wprowadzające w błąd. – napisał Hernández. W większości aplikacji, które nie sprawdzają certyfikatów SSL można dołączyć złośliwy kod JavaScript lub HTML do zapytań serwera.Dziesięć aplikacji było skonfigurowanych do uruchamiania kodu JavaScript, można więc było uruchomić skrypty cross-site (XSS) – twierdzi Hernández.

Jak twierdzi Alejandro Hernández trzeba zrobić wiele, aby lepiej zabezpieczyć tego typu aplikacje mobilne. Podał on następujące wytyczne, które są podstawowymi elementami poprawiającymi bezpieczeństwo oprogramowania maklerskiego:

- Platformy desktopowe i web powinny zostać dokładnie przetestowane i poprawione

- Organy nadzoru powinny zachęcać maklerów do wprowadzania zabezpieczeń na rzecz lepszego środowiska handlowego

- Oprócz ogólnych praktyk IT w zakresie bezpiecznego tworzenia oprogramowania, organy powinny opracować wytyczne dotyczące handlu, które mają być stosowane przez firmy brokerskie oraz przedsiębiorstwa odpowiedzialne za tworzenie oprogramowania do handlu mobilnego

- Firmy maklerskie powinny przeprowadzać regularne audyty wewnętrzne w celu ciągłego doskonalenia podstawy bezpieczeństwa swoich platform handlowych

- Deweloperzy powinni analizować swoje aplikacje, aby ustalać, czy są narażone na luki, które opisane zostały w tym artykule

- Deweloperzy powinni zaprojektować nowe, bardziej bezpieczne oprogramowanie

- Użytkownicy powinni włączyć wszystkie mechanizmy zabezpieczeń, które oferują aplikacje Mobilne bezpieczeństwo. Jak zapobiegać włamaniom na nasz smartfon?

Aby uniknąć problemów związanych z niezabezpieczonym oprogramowaniem warto zainstalować na swoim urządzeniu mobilnym aplikację antywirusową, która posiada moduł antykradzieżowy, informujący nas gdy nasze poufne dane są zagrożone. Takie rozwiązanie oferuje firma Bitdefender, użytkownicy zarówno Androida jak i iOS’a mogą bezpiecznie przeglądać strony internetowe oraz pobierać aplikacje ze sklepów. Aplikacja Bitdefender Mobile Security dla systemów Android i iOS wyposażona jest także w blokadę aplikacji, a także w obsługę czytników linii papilarnych. Co ważne, współpracuje ze smartwatchami. Warto dodać, że Bitdefender jest zaprojektowany tak, aby efektywnie zarządzać energią. Większość pracy odbywa się w chmurze, przy minimalnym wpływie na zasoby i baterię Twojego urządzenia.

Źródło: https://bitdefender.pl

Najnowsze wiadomości

Europejski przemysł cyfryzuje się zbyt wolno – ERP, chmura i AI stają się koniecznością

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Smart Factory w skali globalnej: jak MOWI porządkuje produkcję dzięki danym w czasie rzeczywistym

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Cyfryzacja produkcji w skali globalnej wymaga dziś spójnych danych, jednolitych standardów i decyzji podejmowanych w czasie rzeczywistym. W środowisku rozproszonych zakładów produkcyjnych tradycyjne raportowanie i lokalne narzędzia IT przestają wystarczać. Przykład MOWI pokazuje, jak wdrożenie rozwiązań Smart Factory i systemu MES może uporządkować zarządzanie produkcją w wielu lokalizacjach jednocześnie, zwiększając przejrzystość procesów, efektywność operacyjną oraz stabilność jakości.

Hakerzy nie kradną już tylko haseł. Oni kradną Twój czas i przyszłość. Jak chronić ERP przed paraliżem?

Hakerzy coraz rzadziej koncentrują się wyłącznie na kradzieży haseł. Ich prawdziwym celem jest dziś sparaliżowanie kluczowych systemów biznesowych, przejęcie kontroli nad danymi i wymuszenie kosztownych decyzji pod presją czasu. System ERP, jako centralny punkt zarządzania finansami, produkcją i logistyką, stał się dla cyberprzestępców najbardziej atrakcyjnym celem. Ten artykuł pokazuje, dlaczego tradycyjne zabezpieczenia przestają wystarczać i jak realnie chronić ERP przed atakami, które mogą zatrzymać firmę z dnia na dzień.

PSI automatyzuje logistykę Rossmanna: Wdrożenie WMS i MFC w Czechach

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.

Nowoczesne centrum logistyczne Rossmann w Czechach to przykład, jak strategiczne inwestycje w automatykę i systemy IT wspierają skalowanie biznesu w handlu detalicznym. Projekt realizowany przez PSI Polska obejmuje wdrożenie zaawansowanego systemu WMS oraz sterowania przepływem materiałów, tworząc w pełni zintegrowane środowisko dla obsługi rosnących wolumenów sprzedaży i dynamicznego rozwoju e-commerce. To wdrożenie pokazuje, jak technologia staje się fundamentem efektywnej, przyszłościowej logistyki.Najnowsze artykuły

Magazyn bez błędów? Sprawdź, jak system WMS zmienia codzienność logistyki

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Współczesna logistyka wymaga nie tylko szybkości działania, lecz także maksymalnej precyzji – to właśnie te czynniki coraz częściej decydują o przewadze konkurencyjnej firm. Nawet drobne pomyłki w ewidencji stanów magazynowych, błędy przy przyjmowaniu dostaw czy nieprawidłowe rozmieszczenie towarów, mogą skutkować poważnymi stratami finansowymi i opóźnieniami w realizacji zamówień. W jaki sposób nowoczesne rozwiązania do zarządzania pomagają unikać takich sytuacji? Czym właściwie różni się tradycyjny system magazynowy od zaawansowanych rozwiązań klasy WMS (ang. Warehouse Management System)? I w jaki sposób inteligentne zarządzanie procesami magazynowymi realnie usprawnia codzienną pracę setek firm?

Jak maksymalizować zyski z MTO i MTS dzięki BPSC ERP?

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Zysk przedsiębiorstwa produkcyjnego zależy nie tylko od wydajności maszyn, ale przede wszystkim od precyzyjnego planowania, realnych danych i umiejętnego zarządzania procesami. Dlatego firmy, które chcą skutecznie działać zarówno w modelu Make to Stock (MTS), jak i Make to Order (MTO), coraz częściej sięgają po rozwiązania klasy ERP, takie jak BPSC ERP.

Warsztaty analityczne i sesja discovery. Jak wygląda pierwszy etap współpracy z partnerem wdrożeniowym ERP

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Wdrożenie systemu ERP to jedna z najważniejszych strategicznych decyzji, jakie może podjąć firma. To inwestycja, która ma zrewolucjonizować procesy, zwiększyć efektywność i dać przewagę konkurencyjną. Jednak droga do sukcesu jest pełna potencjalnych pułapek. Wielu menedżerów obawia się nieprzewidzianych kosztów, oporu zespołu czy niedopasowania systemu do realnych potrzeb. Jak zminimalizować to ryzyko? Kluczem jest solidne przygotowanie. Zanim padnie słowo „wdrażamy”, konieczne jest przeprowadzenie trzech fundamentalnych etapów: warsztatów analitycznych, sesji discovery oraz analizy przedwdrożeniowej ERP. To nie są zbędne formalności, ale fundament, na którym zbudujesz sukces całego projektu.

Strategia migracji danych do nowego systemu ERP. Metody, ryzyka i najlepsze praktyki

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Wdrożenie nowego systemu ERP to dla wielu firm nie tylko krok w stronę unowocześnienia procesów biznesowych, ale także ogromne przedsięwzięcie logistyczne i technologiczne. Aby nowy system ERP zaczął efektywnie wspierać działalność organizacji, kluczowe jest odpowiednie przygotowanie danych, które muszą zostać bezpiecznie i precyzyjnie przeniesione ze starego systemu. Migracja danych ERP to skomplikowany proces, wymagający zarówno zaawansowanej wiedzy technologicznej, jak i dokładnego planowania na poziomie strategicznym. W tym artykule przybliżymy najlepsze metody, wskażemy najczęstsze ryzyka oraz podpowiemy, jak przeprowadzić migrację krok po kroku.

Strategiczna przewaga czy kosztowny mit? Kto wygrywa dzięki chmurze?

Chmura miała być odpowiedzią na wyzwania sektora finansowego: przestarzałą infrastrukturę, rozproszone dane, rosnące oczekiwania klientów i klientek. Dziś korzysta z niej już 91% instytucji, a mimo to tylko nieliczne mówią o realnych efektach. Zaledwie 12% firm maksymalizuje potencjał chmury – tworzy skalowalne platformy, wdraża GenAI, monetyzuje dane. Reszta? Często grzęźnie w kosztach, integracjach i braku kompetencji. Różnica nie tkwi w technologii, ale w strategii – i to ona może zadecydować o miejscu w sektorze, który właśnie wchodzi w kolejną fazę transformacji.

Przeczytaj Również

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

Niemal co trzeci dyrektor IT przecenia poziom cyberodporności swojej firmy

Trzy na cztery firmy na świecie (74%) opierają strategię cyberochrony na działaniach reaktywnych i… / Czytaj więcej

Cyberprzestępcy wykorzystują popularność narzędzi AI do ataków ransomware

Sztuczna inteligencja to dziś jedno z najgorętszych haseł w świecie technologii — i właśnie tę popu… / Czytaj więcej

Czy sektor finansowy naprawdę jest gotowy na AI?

Choć rozwiązania AI są coraz szerzej stosowane przez instytucje finansowe, tylko 15% z nich posiada… / Czytaj więcej

Bring your own device – czy warto ryzykować?

Jeszcze kilka lat temu strategia Bring Your Own Device polegająca na tym, że pracownik wykonuje swo… / Czytaj więcej

Cyberzagrożenia w chmurze wymykają się spod kontroli

W ostatnich 12 miesiącach aż 65% firm padło ofiarą incydentu bezpieczeństwa związanego z chmurą, a… / Czytaj więcej

Nowe rozwiązania Snowflake pomagają firmom lepiej wykorzystywać dane i AI

Firma Snowflake ogłosiła podczas dorocznej konferencji Snowflake Summit 2025 szereg nowych funkcji… / Czytaj więcej